مرحبًا بك في Master in Metasploit، تطبيق Android المثالي المصمم للمتسللين الأخلاقيين الطموحين وعشاق الأمان. سواء كنت هاكرًا متمرسًا أو شخصًا حريصًا على استكشاف عالم القرصنة الأخلاقية، فإن هذا التطبيق هو بوابتك لإتقان الأدوات القوية للتجارة.

من خلال برامجنا التعليمية الشاملة، سوف نتعمق في أعماق Metasploit، ونتعلم كيفية الاستفادة من قدراته لأغراض أخلاقية. اكتشف فن الاستغلال وافهم نقاط الضعف والمهارات الأساسية لأي متسلل أخلاقي. بدءًا من الأساسيات المبتدئة وحتى التقنيات المتقدمة، يرشدك تطبيقنا خلال كل خطوة من العملية، مما يضمن لك أن تصبح بارعًا في فن القرصنة الأخلاقية.

تعرف على كيفية استخدام Metasploit لتحديد نقاط الضعف وتطويرها اختراقات فعالة مع الالتزام بالمبادئ التوجيهية الأخلاقية. اكتشف أسرار القرصنة الأخلاقية بينما تستكشف سيناريوهات الحياة الواقعية والتحديات التفاعلية. سواء كنت مهتمًا بتعلم الفروق الدقيقة في اختبار الاختراق أو تعزيز مهاراتك في مجال الأمن السيبراني، فإن تطبيقنا يوفر تجربة تعليمية غنية.

كن محترفًا في Metasploit من خلال تطبيق Android سهل الاستخدام. . أثناء تقدمك في الدروس، ستفهم التقنيات التي يستخدمها المتسللون الأخلاقيون لتأمين الأنظمة والشبكات. احتضن عقلية القرصنة، وتعلم فن الاستغلال الأخلاقي، وارفع مستوى معرفتك في عالم الأمن السيبراني الرائع.

يحتوي هذا التطبيق على ما يلي المواضيع :

01. مقدمة

02. ما هو الميتاسبلويت؟

03. تحميل

04. تثبيت

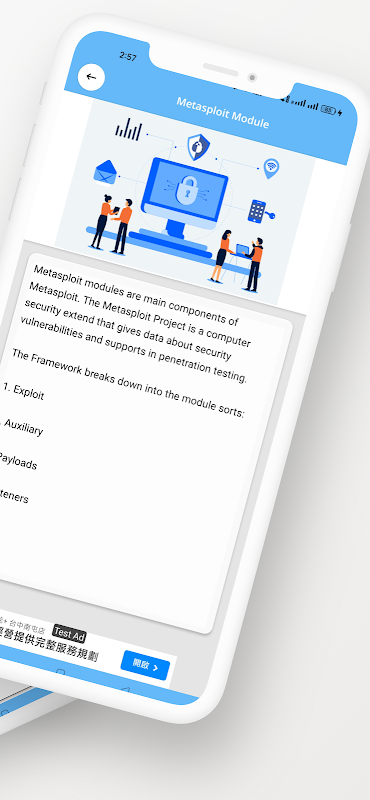

05. وحدة الميتاسبلويت

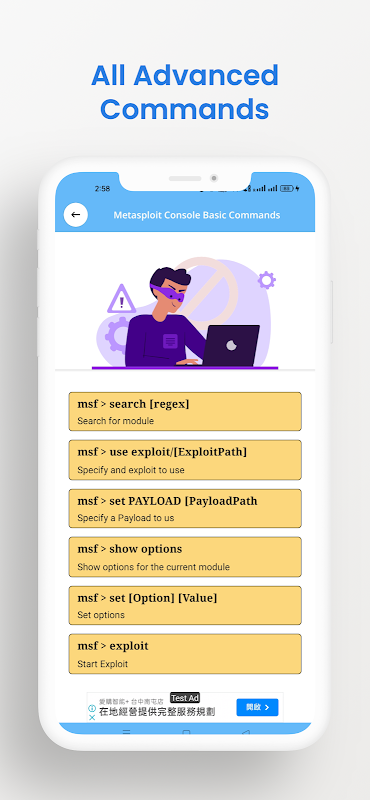

06. الأوامر الأساسية

07. ميتاسبلويت ميتربريتر

08. أوامر المترجم

09. ارميتاج

10. الهندسة العكسية

11. الأوامر الأساسية لوحدة تحكم Metasploit

12. فهم إطار عمل Metsploit

13. تثبيت الميتاسبلويت على الاندرويد

14. الاستغلال الأساسي

15. استغلال الثغرات الأمنية

16. المسح والاستطلاع

17. الاستغلال من جانب العميل

18. استغلال قاعدة البيانات

19. الأتمتة

20. تمارين الفريق الأزرق

21. المجتمع والموارد

22. تقنيات المراوغة

23. تطوير الاستغلال

24. تخصيص الحمولة النافعة

25. وحدة ما بعد الاستغلال

26. تجاوز جدار حماية تطبيقات الويب

27. فحص تطبيقات الويب

28. جلسات الحمولة والصدفة

29. تقنيات ما بعد الاستغلال

30. هجمات الهندسة الاجتماعية

31. اختبار اختراق تطبيقات الويب

قم بتنزيل Master in Metasploit الآن وابدأ في رحلة تعليمية مثيرة والاستكشاف. جهز نفسك بمهارات الهاكر الأخلاقي، وأطلق العنان لإمكانياتك في عالم الأمن السيبراني.

Metasploit هو إطار عمل مفتوح المصدر قوي ومتعدد الاستخدامات لاختبار الاختراق واستغلال نقاط الضعف. يقدم هذا الدليل نظرة عامة شاملة على Metasploit، بدءًا من وظائفه الأساسية وحتى التقنيات والمنهجيات المتقدمة.

فهم ميتاسبلويت

Metasploit هو إطار عمل معياري يتكون من مكونات مختلفة، بما في ذلك:

* عمليات الاستغلال: الوحدات التي تستغل نقاط الضعف في الأنظمة المستهدفة للوصول إليها.

* الحمولات: الكود الذي يتم تنفيذه على النظام المستهدف بعد استغلاله بنجاح.

* الوحدات المساعدة: أدوات الاستطلاع وجمع المعلومات ومهام ما بعد الاستغلال.

* التشفير: التقنيات المستخدمة لتجاوز أنظمة مكافحة الفيروسات وكشف التسلل.

الوظائف الأساسية

لاستخدام Metasploit، يجب عليك أولاً تثبيته وتكوينه على نظامك. بمجرد التثبيت، يمكنك تشغيل وحدة تحكم Metasploit والبدء في التفاعل مع إطار العمل.

يتضمن سير العمل الأساسي ما يلي:

* تحديد استغلال: اختر وحدة استغلال تستهدف ثغرة أمنية معينة في النظام المستهدف.

* تكوين الاستغلال: قم بتعيين الخيارات مثل عنوان IP المستهدف والمنفذ والحمولة.

* إطلاق الاستغلال: قم بتنفيذ الاستغلال لمحاولة الوصول إلى النظام المستهدف.

* التفاعل مع الهدف: في حالة النجاح، سيوفر Metasploit جلسة مع النظام الهدف، مما يسمح لك بتنفيذ الأوامر وتنفيذ المزيد من الإجراءات.

تقنيات متقدمة

يقدم Metasploit تقنيات متقدمة لسيناريوهات أكثر تعقيدًا، بما في ذلك:

* عمليات الاستغلال المتسلسلة: الجمع بين عمليات استغلال متعددة لتجاوز الإجراءات الأمنية والوصول إلى أنظمة آمنة للغاية.

* ما بعد الاستغلال: استخدام وحدات Metasploit المساعدة لأداء مهام مثل تصعيد الامتيازات وتكسير كلمات المرور والمثابرة.

* المترجم: غلاف تفاعلي قوي يوفر تحكمًا متقدمًا في النظام المستهدف.

* أرميتاج: واجهة مستخدم رسومية لـ Metasploit تعمل على تبسيط عملية الاستغلال.

المنهجيات وأفضل الممارسات

فعاليتطلب استخدام Metasploit منهجًا منظمًا والالتزام بأفضل الممارسات، مثل:

* الاستطلاع: جمع معلومات عن النظام المستهدف قبل استغلاله.

* تقييم نقاط الضعف: تحديد وتقييم نقاط الضعف التي يمكن استغلالها.

* إدارة المخاطر: تقييم التأثير المحتمل للاستغلال واتخاذ التدابير المناسبة للتخفيف من المخاطر.

* إعداد التقارير والتوثيق: توثيق عملية الاستغلال ونتائجها بشكل صحيح لأغراض التدقيق والأغراض القانونية.

خاتمة

يعمل إتقان Metasploit على تمكين مختبري الاختراق والباحثين الأمنيين من خلال مجموعة أدوات شاملة لاستغلال الثغرات الأمنية وتقييم الأمان. من خلال فهم وظائفه الأساسية والتقنيات المتقدمة وأفضل الممارسات، يمكن للمستخدمين الاستفادة بشكل فعال من Metasploit لتحديد المخاطر الأمنية والتخفيف منها، وتعزيز وضعهم الأمني، والبقاء في صدارة التهديدات السيبرانية المتطورة.

مرحبًا بك في Master in Metasploit، تطبيق Android المثالي المصمم للمتسللين الأخلاقيين الطموحين وعشاق الأمان. سواء كنت هاكرًا متمرسًا أو شخصًا حريصًا على استكشاف عالم القرصنة الأخلاقية، فإن هذا التطبيق هو بوابتك لإتقان الأدوات القوية للتجارة.

من خلال برامجنا التعليمية الشاملة، سوف نتعمق في أعماق Metasploit، ونتعلم كيفية الاستفادة من قدراته لأغراض أخلاقية. اكتشف فن الاستغلال وافهم نقاط الضعف والمهارات الأساسية لأي متسلل أخلاقي. بدءًا من الأساسيات المبتدئة وحتى التقنيات المتقدمة، يرشدك تطبيقنا خلال كل خطوة من العملية، مما يضمن لك أن تصبح بارعًا في فن القرصنة الأخلاقية.

تعرف على كيفية استخدام Metasploit لتحديد نقاط الضعف وتطويرها اختراقات فعالة مع الالتزام بالمبادئ التوجيهية الأخلاقية. اكتشف أسرار القرصنة الأخلاقية بينما تستكشف سيناريوهات الحياة الواقعية والتحديات التفاعلية. سواء كنت مهتمًا بتعلم الفروق الدقيقة في اختبار الاختراق أو تعزيز مهاراتك في مجال الأمن السيبراني، فإن تطبيقنا يوفر تجربة تعليمية غنية.

كن محترفًا في Metasploit من خلال تطبيق Android سهل الاستخدام. . أثناء تقدمك في الدروس، ستفهم التقنيات التي يستخدمها المتسللون الأخلاقيون لتأمين الأنظمة والشبكات. احتضن عقلية القرصنة، وتعلم فن الاستغلال الأخلاقي، وارفع مستوى معرفتك في عالم الأمن السيبراني الرائع.

يحتوي هذا التطبيق على ما يلي المواضيع :

01. مقدمة

02. ما هو الميتاسبلويت؟

03. تحميل

04. تثبيت

05. وحدة الميتاسبلويت

06. الأوامر الأساسية

07. ميتاسبلويت ميتربريتر

08. أوامر المترجم

09. ارميتاج

10. الهندسة العكسية

11. الأوامر الأساسية لوحدة تحكم Metasploit

12. فهم إطار عمل Metsploit

13. تثبيت الميتاسبلويت على الاندرويد

14. الاستغلال الأساسي

15. استغلال الثغرات الأمنية

16. المسح والاستطلاع

17. الاستغلال من جانب العميل

18. استغلال قاعدة البيانات

19. الأتمتة

20. تمارين الفريق الأزرق

21. المجتمع والموارد

22. تقنيات المراوغة

23. تطوير الاستغلال

24. تخصيص الحمولة النافعة

25. وحدة ما بعد الاستغلال

26. تجاوز جدار حماية تطبيقات الويب

27. فحص تطبيقات الويب

28. جلسات الحمولة والصدفة

29. تقنيات ما بعد الاستغلال

30. هجمات الهندسة الاجتماعية

31. اختبار اختراق تطبيقات الويب

قم بتنزيل Master in Metasploit الآن وابدأ في رحلة تعليمية مثيرة والاستكشاف. جهز نفسك بمهارات الهاكر الأخلاقي، وأطلق العنان لإمكانياتك في عالم الأمن السيبراني.

Metasploit هو إطار عمل مفتوح المصدر قوي ومتعدد الاستخدامات لاختبار الاختراق واستغلال نقاط الضعف. يقدم هذا الدليل نظرة عامة شاملة على Metasploit، بدءًا من وظائفه الأساسية وحتى التقنيات والمنهجيات المتقدمة.

فهم ميتاسبلويت

Metasploit هو إطار عمل معياري يتكون من مكونات مختلفة، بما في ذلك:

* عمليات الاستغلال: الوحدات التي تستغل نقاط الضعف في الأنظمة المستهدفة للوصول إليها.

* الحمولات: الكود الذي يتم تنفيذه على النظام المستهدف بعد استغلاله بنجاح.

* الوحدات المساعدة: أدوات الاستطلاع وجمع المعلومات ومهام ما بعد الاستغلال.

* التشفير: التقنيات المستخدمة لتجاوز أنظمة مكافحة الفيروسات وكشف التسلل.

الوظائف الأساسية

لاستخدام Metasploit، يجب عليك أولاً تثبيته وتكوينه على نظامك. بمجرد التثبيت، يمكنك تشغيل وحدة تحكم Metasploit والبدء في التفاعل مع إطار العمل.

يتضمن سير العمل الأساسي ما يلي:

* تحديد استغلال: اختر وحدة استغلال تستهدف ثغرة أمنية معينة في النظام المستهدف.

* تكوين الاستغلال: قم بتعيين الخيارات مثل عنوان IP المستهدف والمنفذ والحمولة.

* إطلاق الاستغلال: قم بتنفيذ الاستغلال لمحاولة الوصول إلى النظام المستهدف.

* التفاعل مع الهدف: في حالة النجاح، سيوفر Metasploit جلسة مع النظام الهدف، مما يسمح لك بتنفيذ الأوامر وتنفيذ المزيد من الإجراءات.

تقنيات متقدمة

يقدم Metasploit تقنيات متقدمة لسيناريوهات أكثر تعقيدًا، بما في ذلك:

* عمليات الاستغلال المتسلسلة: الجمع بين عمليات استغلال متعددة لتجاوز الإجراءات الأمنية والوصول إلى أنظمة آمنة للغاية.

* ما بعد الاستغلال: استخدام وحدات Metasploit المساعدة لأداء مهام مثل تصعيد الامتيازات وتكسير كلمات المرور والمثابرة.

* المترجم: غلاف تفاعلي قوي يوفر تحكمًا متقدمًا في النظام المستهدف.

* أرميتاج: واجهة مستخدم رسومية لـ Metasploit تعمل على تبسيط عملية الاستغلال.

المنهجيات وأفضل الممارسات

فعاليتطلب استخدام Metasploit منهجًا منظمًا والالتزام بأفضل الممارسات، مثل:

* الاستطلاع: جمع معلومات عن النظام المستهدف قبل استغلاله.

* تقييم نقاط الضعف: تحديد وتقييم نقاط الضعف التي يمكن استغلالها.

* إدارة المخاطر: تقييم التأثير المحتمل للاستغلال واتخاذ التدابير المناسبة للتخفيف من المخاطر.

* إعداد التقارير والتوثيق: توثيق عملية الاستغلال ونتائجها بشكل صحيح لأغراض التدقيق والأغراض القانونية.

خاتمة

يعمل إتقان Metasploit على تمكين مختبري الاختراق والباحثين الأمنيين من خلال مجموعة أدوات شاملة لاستغلال الثغرات الأمنية وتقييم الأمان. من خلال فهم وظائفه الأساسية والتقنيات المتقدمة وأفضل الممارسات، يمكن للمستخدمين الاستفادة بشكل فعال من Metasploit لتحديد المخاطر الأمنية والتخفيف منها، وتعزيز وضعهم الأمني، والبقاء في صدارة التهديدات السيبرانية المتطورة.