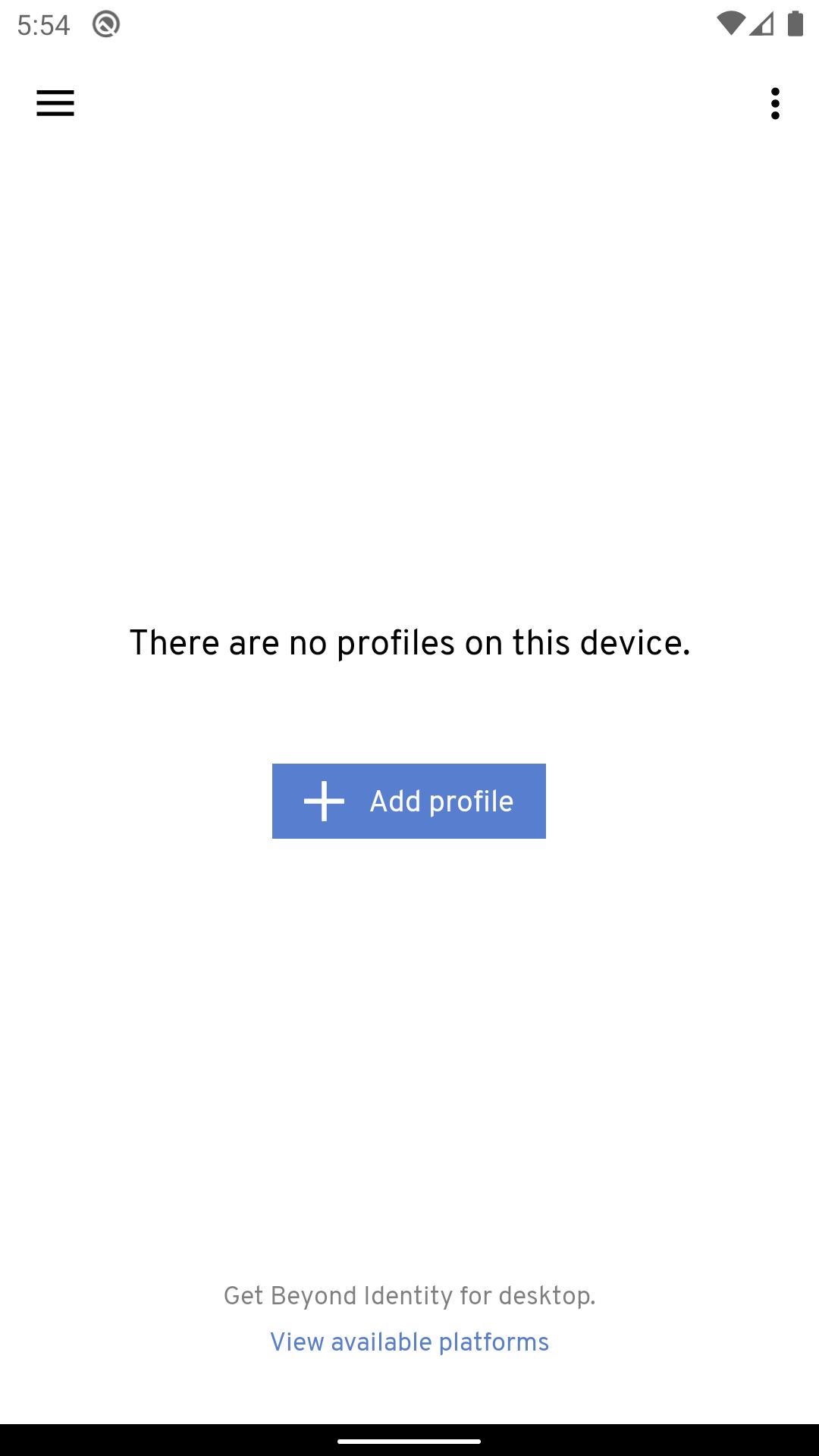

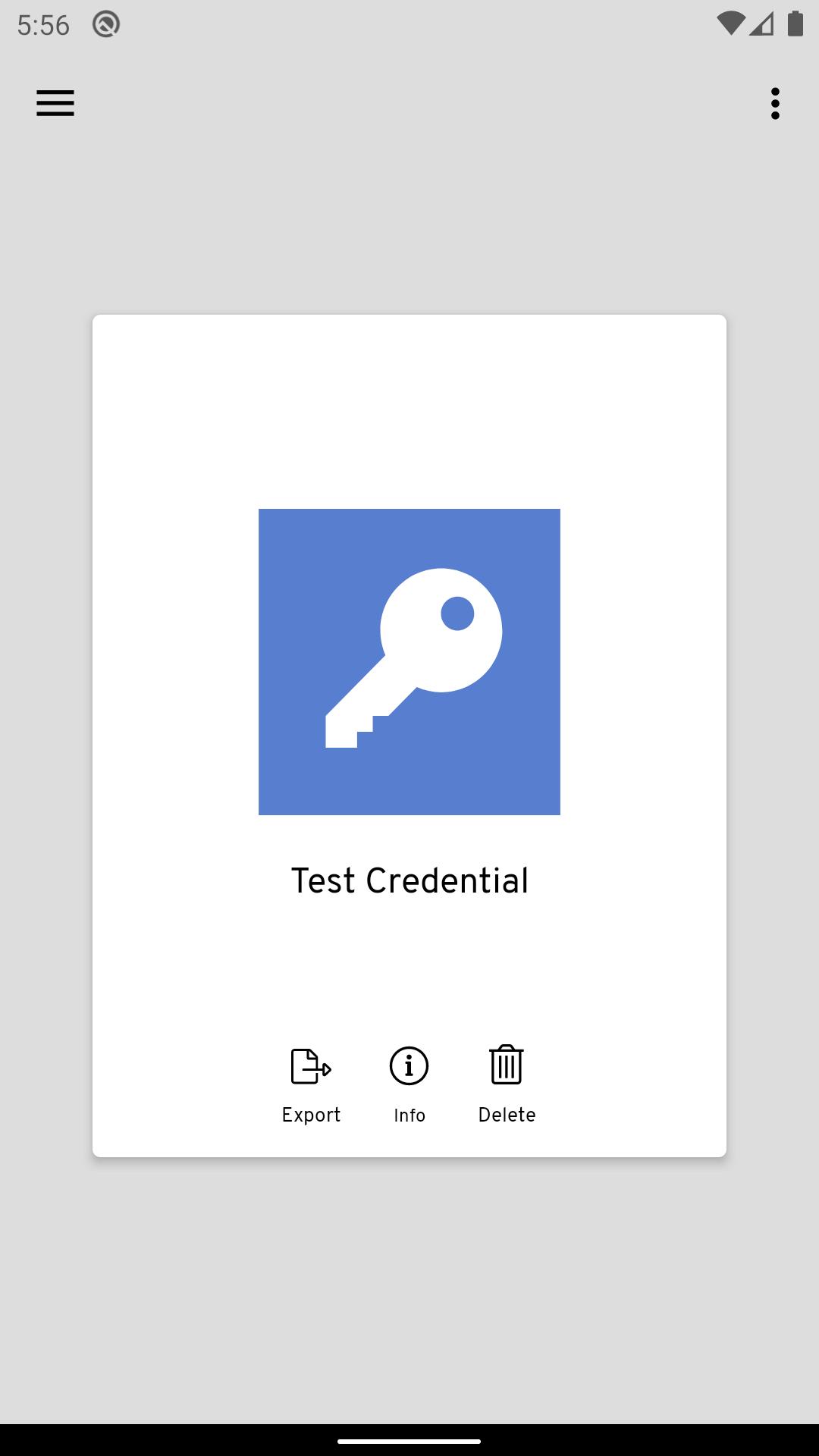

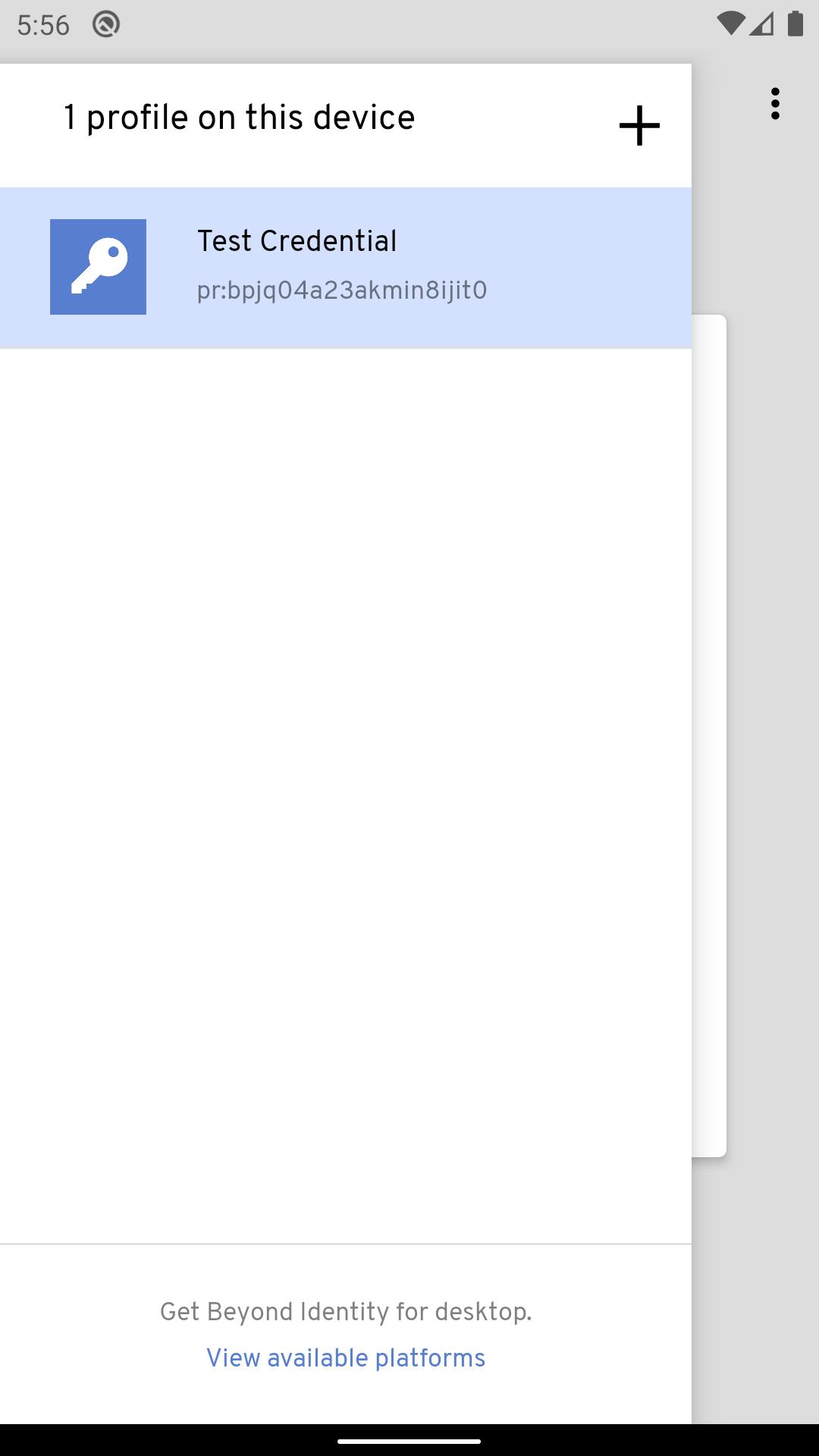

Миссия Beyond Identity — исключить пароли в каждом приложении.

Наша миссия — создать новое поколение безопасного цифрового бизнеса. Устранив пароли и создав принципиально безопасную цепочку доверия™, наши клиенты могут повысить скорость бизнеса, внедрить новые бизнес-модели и сократить эксплуатационные расходы.

Это приложение предназначено для использования в масштабах всего предприятия. Если вы ищете решение для личного использования, мы работаем над этим! Вернитесь сюда для получения дополнительной информации.

Специальные возможности приложения используются только для доступа к данным в доменах Beyond Identity во время аутентификации, оно не собирает никакой личной информации или информации об устройстве и не отправляет никакой личной информации или информации об устройстве.< /p>

Что нового в последней версии 2.98.2

Последнее обновление: 10 июня 2024 г.

Незначительные исправления ошибок и улучшения. Установите или обновите последнюю версию, чтобы убедиться в этом!

За пределами идентификации: сдвиг парадигмы в управлении идентификациейBeyond Identity, новаторский подход к управлению идентификацией, революционизирует способы обеспечения безопасности доступа организаций к своим ресурсам. Он выходит за рамки традиционных методов, основанных на паролях и других факторах, основанных на знаниях, и использует более надежную и безопасную модель, ориентированную на проверяемые атрибуты и непрерывную аутентификацию.

Поддающиеся проверке атрибуты: основа доверия

Beyond Identity устанавливает доверие, используя поддающиеся проверке атрибуты, которые однозначно идентифицируют людей и устройства. Эти атрибуты включают биометрические характеристики, характеристики устройства и модели поведения. Проверяя несколько атрибутов, организации могут уверенно устанавливать истинную личность пользователей, устраняя уязвимости, связанные с украденными или скомпрометированными учетными данными.

Непрерывная аутентификация: мониторинг аномалий

Beyond Identity использует непрерывную аутентификацию для мониторинга поведения пользователей и выявления потенциальных угроз. Он анализирует закономерности и обнаруживает аномалии, которые отклоняются от установленных норм, например необычное время доступа или незнакомые устройства. Такой упреждающий подход позволяет организациям выявлять и снижать риски в режиме реального времени, предотвращая несанкционированный доступ.

Нулевое доверие: подход, ориентированный на безопасность

Beyond Identity соответствует модели безопасности с нулевым доверием, предполагая, что все запросы доступа по своей сути не заслуживают доверия. Он проверяет каждого пользователя, устройство и запрос независимо от местоположения или сети. Этот подход исключает концепцию доверенных сетей и устройств, гарантируя, что только авторизованные лица получат доступ к конфиденциальным данным и приложениям.

Преимущества Beyond Identity

* Повышенная безопасность: устраняет уязвимости, связанные с паролями, и обеспечивает непрерывную аутентификацию для надежной защиты от киберугроз.

* Улучшенный пользовательский интерфейс: обеспечивает плавный и удобный доступ без необходимости использования сложных паролей или громоздких процессов аутентификации.

* Снижение затрат: оптимизирует процессы управления идентификацией, устраняя необходимость в сбросе пароля и выполнении других задач поддержки.

* Масштабируемость и гибкость: поддерживает широкий спектр устройств и приложений, позволяя организациям адаптироваться к развивающимся технологическим ландшафтам.

Рекомендации по реализации

Реализация Beyond Identity требует тщательного планирования и исполнения. Организации должны учитывать следующее:

* Поэтапный подход: постепенное внедрение позволяет проводить тестирование и проверку, сводя к минимуму нарушение работы существующих систем.

* Интеграция предыдущих версий: интеграция с существующими системами управления идентификацией для обеспечения плавного перехода.

* Обучение пользователей: обучайте пользователей новым механизмам аутентификации и подчеркивайте важность защиты проверяемых атрибутов.

Заключение

Beyond Identity — это преобразующее решение, которое по-новому определяет управление идентификацией. Сосредоточив внимание на проверяемых атрибутах и непрерывной аутентификации, он обеспечивает организациям беспрецедентную безопасность, улучшенный пользовательский опыт и снижение затрат. Его соответствие модели безопасности с нулевым доверием гарантирует, что только авторизованные лица получат доступ к критически важным ресурсам, защищая данные и приложения от несанкционированного доступа.

Миссия Beyond Identity — исключить пароли в каждом приложении.

Наша миссия — создать новое поколение безопасного цифрового бизнеса. Устранив пароли и создав принципиально безопасную цепочку доверия™, наши клиенты могут повысить скорость бизнеса, внедрить новые бизнес-модели и сократить эксплуатационные расходы.

Это приложение предназначено для использования в масштабах всего предприятия. Если вы ищете решение для личного использования, мы работаем над этим! Вернитесь сюда для получения дополнительной информации.

Специальные возможности приложения используются только для доступа к данным в доменах Beyond Identity во время аутентификации, оно не собирает никакой личной информации или информации об устройстве и не отправляет никакой личной информации или информации об устройстве.< /p>

Что нового в последней версии 2.98.2

Последнее обновление: 10 июня 2024 г.

Незначительные исправления ошибок и улучшения. Установите или обновите последнюю версию, чтобы убедиться в этом!

За пределами идентификации: сдвиг парадигмы в управлении идентификациейBeyond Identity, новаторский подход к управлению идентификацией, революционизирует способы обеспечения безопасности доступа организаций к своим ресурсам. Он выходит за рамки традиционных методов, основанных на паролях и других факторах, основанных на знаниях, и использует более надежную и безопасную модель, ориентированную на проверяемые атрибуты и непрерывную аутентификацию.

Поддающиеся проверке атрибуты: основа доверия

Beyond Identity устанавливает доверие, используя поддающиеся проверке атрибуты, которые однозначно идентифицируют людей и устройства. Эти атрибуты включают биометрические характеристики, характеристики устройства и модели поведения. Проверяя несколько атрибутов, организации могут уверенно устанавливать истинную личность пользователей, устраняя уязвимости, связанные с украденными или скомпрометированными учетными данными.

Непрерывная аутентификация: мониторинг аномалий

Beyond Identity использует непрерывную аутентификацию для мониторинга поведения пользователей и выявления потенциальных угроз. Он анализирует закономерности и обнаруживает аномалии, которые отклоняются от установленных норм, например необычное время доступа или незнакомые устройства. Такой упреждающий подход позволяет организациям выявлять и снижать риски в режиме реального времени, предотвращая несанкционированный доступ.

Нулевое доверие: подход, ориентированный на безопасность

Beyond Identity соответствует модели безопасности с нулевым доверием, предполагая, что все запросы доступа по своей сути не заслуживают доверия. Он проверяет каждого пользователя, устройство и запрос независимо от местоположения или сети. Этот подход исключает концепцию доверенных сетей и устройств, гарантируя, что только авторизованные лица получат доступ к конфиденциальным данным и приложениям.

Преимущества Beyond Identity

* Повышенная безопасность: устраняет уязвимости, связанные с паролями, и обеспечивает непрерывную аутентификацию для надежной защиты от киберугроз.

* Улучшенный пользовательский интерфейс: обеспечивает плавный и удобный доступ без необходимости использования сложных паролей или громоздких процессов аутентификации.

* Снижение затрат: оптимизирует процессы управления идентификацией, устраняя необходимость в сбросе пароля и выполнении других задач поддержки.

* Масштабируемость и гибкость: поддерживает широкий спектр устройств и приложений, позволяя организациям адаптироваться к развивающимся технологическим ландшафтам.

Рекомендации по реализации

Реализация Beyond Identity требует тщательного планирования и исполнения. Организации должны учитывать следующее:

* Поэтапный подход: постепенное внедрение позволяет проводить тестирование и проверку, сводя к минимуму нарушение работы существующих систем.

* Интеграция предыдущих версий: интеграция с существующими системами управления идентификацией для обеспечения плавного перехода.

* Обучение пользователей: обучайте пользователей новым механизмам аутентификации и подчеркивайте важность защиты проверяемых атрибутов.

Заключение

Beyond Identity — это преобразующее решение, которое по-новому определяет управление идентификацией. Сосредоточив внимание на проверяемых атрибутах и непрерывной аутентификации, он обеспечивает организациям беспрецедентную безопасность, улучшенный пользовательский опыт и снижение затрат. Его соответствие модели безопасности с нулевым доверием гарантирует, что только авторизованные лица получат доступ к критически важным ресурсам, защищая данные и приложения от несанкционированного доступа.